diff options

| author | ffuentes <ffuentes@texto-plano.xyz> | 2021-01-24 00:21:56 -0300 |

|---|---|---|

| committer | ffuentes <ffuentes@texto-plano.xyz> | 2021-01-24 00:21:56 -0300 |

| commit | 6a215fffdc919d0e5e9dad7af8bb30a828eb3d64 (patch) | |

| tree | bf3d5d64338d61cd3753d6467fb35e305b268789 /_posts | |

| parent | cd6452a09e6ef50987bba1e039c51b518f58dc6d (diff) | |

| download | wiki-6a215fffdc919d0e5e9dad7af8bb30a828eb3d64.tar.gz | |

tutos de gpg de peron y tags

Diffstat (limited to '_posts')

12 files changed, 327 insertions, 3 deletions

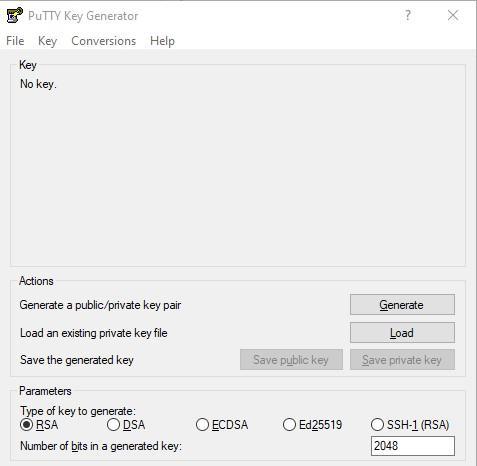

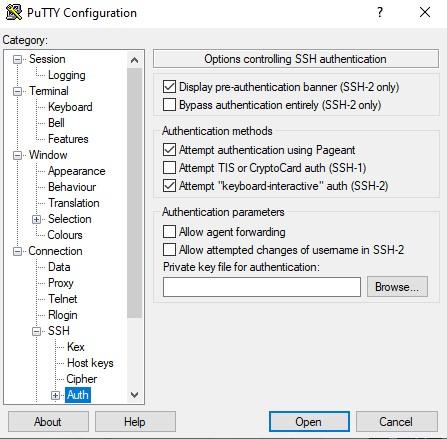

diff --git a/_posts/2021-01-22-cambiar-el-interprete-de-comandos.md b/_posts/2021-01-22-cambiar-el-interprete-de-comandos.md index fb9f207..7e2de22 100644 --- a/_posts/2021-01-22-cambiar-el-interprete-de-comandos.md +++ b/_posts/2021-01-22-cambiar-el-interprete-de-comandos.md @@ -2,6 +2,8 @@ layout: post title: Cambiar el intérprete de comandos date: 2021-01-22 22:07 -0300 +category: ayuda +tags: shell ksh bash prompt --- diff --git a/_posts/2021-01-22-como-utilizar-el-repositorio-de-git-en-texto-plano.md b/_posts/2021-01-22-como-utilizar-el-repositorio-de-git-en-texto-plano.md index 2f8391b..6310112 100644 --- a/_posts/2021-01-22-como-utilizar-el-repositorio-de-git-en-texto-plano.md +++ b/_posts/2021-01-22-como-utilizar-el-repositorio-de-git-en-texto-plano.md @@ -2,6 +2,8 @@ layout: post title: Cómo utilizar el repositorio de git en Texto-Plano date: 2021-01-22 22:50 -0300 +category: herramientas +tags: git programación control-de-versiones gitweb remoto --- Hemos implementado un repositorio de git que puedes utilizar libremente @@ -63,5 +65,5 @@ Cuando necesites actualizar un cambio: Tu repositorio debería aparecer en [https://git.texto-plano.xyz](https://git.texto-plano.xyz) -(Tomado desde la wiki de tilde.institute cuyo sistema es análogo al +(Tomado desde la [wiki de tilde.institute](https://wiki.tilde.institute) cuyo sistema es análogo al nuestro) diff --git a/_posts/2021-01-22-gab-un-chat-asincrono.md b/_posts/2021-01-22-gab-un-chat-asincrono.md index 2297b40..d056df5 100644 --- a/_posts/2021-01-22-gab-un-chat-asincrono.md +++ b/_posts/2021-01-22-gab-un-chat-asincrono.md @@ -2,6 +2,8 @@ layout: post title: 'Gab: Un chat asíncrono' date: 2021-01-22 22:16 -0300 +category: chat +tags: asincronía gab texto --- diff --git a/_posts/2021-01-22-irssi-como-proxy.md b/_posts/2021-01-22-irssi-como-proxy.md index 86b1cab..65dbf19 100644 --- a/_posts/2021-01-22-irssi-como-proxy.md +++ b/_posts/2021-01-22-irssi-como-proxy.md @@ -2,6 +2,8 @@ layout: post title: Irssi como proxy date: 2021-01-22 22:46 -0300 +category: chat +tags: irc proxy log --- Irssi es uno de los clientes de IRC más apreciados, pero una alternativa diff --git a/_posts/2021-01-22-juegos-en-texto-plano-xyz.md b/_posts/2021-01-22-juegos-en-texto-plano-xyz.md index 70afabb..fc94d27 100644 --- a/_posts/2021-01-22-juegos-en-texto-plano-xyz.md +++ b/_posts/2021-01-22-juegos-en-texto-plano-xyz.md @@ -2,6 +2,8 @@ layout: post title: Juegos en texto-plano.xyz date: 2021-01-22 22:21 -0300 +category: juegos +tags: dopewars unix bsd-games nethack vitetris 2048 csokoban sokoban --- Una lista de los juegos más interesantes disponibles en el sistema. Hay diff --git a/_posts/2021-01-22-recibir-el-correo-fuera-del-servidor.md b/_posts/2021-01-22-recibir-el-correo-fuera-del-servidor.md index d420dfa..60889c6 100644 --- a/_posts/2021-01-22-recibir-el-correo-fuera-del-servidor.md +++ b/_posts/2021-01-22-recibir-el-correo-fuera-del-servidor.md @@ -2,6 +2,8 @@ layout: post title: Recibir el correo fuera del servidor date: 2021-01-22 22:39 -0300 +category: correo +tags: correo imap smtp dovecot starttls externo --- El correo de Texto Plano está pensado para verse dentro del sistema, diff --git a/_posts/2021-01-22-tmux.md b/_posts/2021-01-22-tmux.md index c9c67e1..75e87ed 100644 --- a/_posts/2021-01-22-tmux.md +++ b/_posts/2021-01-22-tmux.md @@ -2,6 +2,8 @@ layout: post title: Uso básico de tmux date: 2021-01-22 21:11 -0300 +category: herramientas +tags: tmux screen multiples-conexiones multiplexar ventanas sesión activa --- diff --git a/_posts/2021-01-22-tutorial-basico-de-la-consola.md b/_posts/2021-01-22-tutorial-basico-de-la-consola.md index caf21fe..08d0230 100644 --- a/_posts/2021-01-22-tutorial-basico-de-la-consola.md +++ b/_posts/2021-01-22-tutorial-basico-de-la-consola.md @@ -2,6 +2,8 @@ layout: post title: Tutorial basico de la consola date: 2021-01-22 21:43 -0300 +category: herramientas +tags: consola comandos unix bash ksh shell --- diff --git a/_posts/2021-01-22-usar-clave-ssh.md b/_posts/2021-01-22-usar-clave-ssh.md index 156b6ca..5db9242 100644 --- a/_posts/2021-01-22-usar-clave-ssh.md +++ b/_posts/2021-01-22-usar-clave-ssh.md @@ -2,6 +2,8 @@ layout: post title: Claves públicas, claves privadas y SSH ¿Para qué sirven? date: 2021-01-22 21:04 -0300 +category: ayuda +tags: cuenta ayuda clave-ssh clave-pública clave-privada openssh putty ssh conexión --- Cuando revisamos nuestro correo o la cuenta de alguna red social @@ -38,8 +40,8 @@ siguiente comando: Y siguiendo las instrucciones deberías tener dos archivos que por defecto se llaman: -- id_rsa (privado, no lo compartas con nadie) -- id_rsa.pub (público, el que debes copiar en el otro servidor) +- id_rsa (o id_ed25519, privado, no lo compartas con nadie) +- id_rsa.pub (o id_ed25519.pub, público, el que debes copiar en el otro servidor) Luego sólo te queda copiar el archivo con la clave pública al servidor, en la carpeta ~/.ssh/. @@ -81,10 +83,14 @@ pasting into OpenSSH authorized_keys file" y ese archivo lo pegamos en ~/.ssh/authorized_keys (o se lo enviamos al administrador del servidor si es el caso) +{: .center-image} + Luego sólo queda agregar nuestra clave privada a Putty para conectarnos. Nos vamos a Connection -> SSH -> Auth y donde dice "Private key file for authentication" presionamos Browse y buscamos el archivo .PPK +{: .center-image } + Estamos listos para conectarnos. Volvemos a Session y digitamos la dirección del servidor, opcionalmente guardamos la conexión (si la vamos a usar en Saved Sessions) y presionamos Open para conectarnos. diff --git a/_posts/2021-01-23-cifrado-de-correo-electronico-con-gpg-y-mutt.md b/_posts/2021-01-23-cifrado-de-correo-electronico-con-gpg-y-mutt.md new file mode 100644 index 0000000..aa9104a --- /dev/null +++ b/_posts/2021-01-23-cifrado-de-correo-electronico-con-gpg-y-mutt.md @@ -0,0 +1,98 @@ +--- +layout: post +title: Cifrado de correo electronico con GPG y Mutt +date: 2021-01-23 23:24 -0300 +category: correo +tags: correo email gpg pgp cifrado encriptación clave privacidad +--- + + +Mutt es el editor de correo electrónico de texto-plano.xyz. Puede +trabajar con encriptación PGP. El sistema PGP involucra un par de +archivos de encriptación (llamados "llaves"). Uno es una llave privada, +y la otra es una pública. + +## Creación de clave (opcional) + + +Si no tuviésemos ya un par de llaves pública y privada, la creamos con +el comando: + +**gpg2 --gen-key** + +Normalmente el criptosistema GPG nos solicitará nuestra cuenta de correo +electrónico, y también nos solicitará ingresar una contraseña para el +criptosistema. Esta se utilizará para cifrar y descifrar correos. +**Es importante conservar esta contraseña de criptosistema en un lugar +seguro**. + +Una vez creada el par de llaves, crearemos una copia de nuestra llave +pública a fin de poder distribuírsela a nuestros contactos. + +**gpg2 --armor --output usuario\_tp\_publica.asc --export +usuario@texto-plano.xyz** + +Ahora podremos enviar esta copia de la llave pública +usuario\_tp\_publica.asc por correo electrónico sin cifrar, subirla a un +gopher o www. En fin, compartirla con quien queramos. + +Hecho esto, podremos configurar Mutt. + +## Configuración de Mutt para que funcione con encriptación PGP + + +Consiste en agregar una configuración especial al fichero *\~/.muttrc* +de configuración. + +Para mayor facilidad podrán descargar mi propio fichero de configuración +de mutt (comentado) con: + +**cd \~** + +**wget https://texto-plano.xyz/\~peron/ftp\_pub/muttrc** + +**mv muttrc \~/.muttrc** + +## Enviar un mensaje de correo encriptado con Mutt + + +Entramos a Mutt y creamos un nuevo mensaje presionando **m**. Nos +solicitará los destinatarios (podemos indicar varios separándolos con +coma). También solicitará un Asunto. + +Una vez que ingresemos estos, nos presentará el editor *GNU Nano*. +Escribimos el mensaje lo guardamos con **Ctrl+o** y salimos con +**Ctrl+x**. + +Antes de enviar el correo sin cifrar (lo que normalmente se hace +presionando **tecla y** en este momento) **debemos cifrarlo**. +Presionamos la **tecla p** para activar las opciones de encriptación. +Mutt nos preguntará si queremos cifrarlo, firmarlo o ambos. Para usar +ambas opciones presionamos la **tecla b**. + +Si la llave carece de una validez definida significa que la misma **[no +ha sido validada por +terceros](), y +sólo esta autofirmada**. No es lo ideal, pero de momento, podremos +aceptarla igual. Mutt mostrará este mensaje. + +*ID has undefined validity. ¿Realmente quiere utilizar la llave? +([no]/sí):* + +Es importante saber que de momento, por un error de traducción de Mutt, +para usar la clave en lugar de presionar la tecla s como indica el +programa, debemos presionar la **tecla y**(por "yes"). + +Ahora Mutt se interrumpirá y **nos solicitará que ingresemos la +contraseña del criptosistema GPG**. Tendremos tres oportunidades para +introducirla correctamente. + +Una vez encriptadio exitosamente, podremos enviarlo con la **tecla y**. + +Salimos del Mutt con la **tecla q**. + + +--- + +Aportado originalmente por ~peron en [Encriptación GNUPG con Mutt +](https://texto-plano.xyz/~peron/inst/mutt/mutt_gnupg.html)

\ No newline at end of file diff --git a/_posts/2021-01-23-como-configurar-la-confianza-de-las-claves-gnu-pg.md b/_posts/2021-01-23-como-configurar-la-confianza-de-las-claves-gnu-pg.md new file mode 100644 index 0000000..aca0c5e --- /dev/null +++ b/_posts/2021-01-23-como-configurar-la-confianza-de-las-claves-gnu-pg.md @@ -0,0 +1,67 @@ +--- +layout: post +title: Cómo configurar la confianza de las claves GPG. +date: 2021-01-23 23:37 -0300 +category: correo +tags: correo email gpg pgp cifrado encriptación clave privacidad +--- + + + +El criptosistema de cifrado GNU PG se basa en la confianza de las claves +públicas de terceros. + +Este nivel de confianza puede interrelacionarse con otros usuarios en +servidores de cifrado, en caso de ser necesario, pero podremos hacerla +efectiva por nosotros mismos. Para ello es recomendable denunciar un +"nivel de confianza" en las claves de terceros que tengamos guardadas en +nuestro llavero público ("public keyring"). + +Para ello activamos el criptosistema con: + +**gpg2 --edit-key pepita@texto-plano.xyz** + +El criptosistema indicará: + + gpg (GnuPG) 2.2.23; Copyright (C) 2020 Free Software Foundation, Inc. + This is free software: you are free to change and redistribute it. + There is NO WARRANTY, to the extent permitted by law. + + + pub rsa3072/ZZZZZZZZZZZZZZZZ + creado: aaaa-mm-dd caduca: aaaa-mm-dd uso: SC + confianza: desconocido validez: desconocido + sub rsa3072/YYYYYYYYYYYYYYYY + creado: aaaa-mm-dd caduca: aaaa-mm-dd uso: E + [desconocida] (1). fulano <pepita@texto-plano.xyz> + + gpg> + +En el prompt gpg\> ingresamos el comando **trust**. + +Y ahora aparecerán los detalles de la llave y además el menú selector de +confianza: + + Por favor, decida su nivel de confianza en que este usuario + verifique correctamente las claves de otros usuarios (mirando + pasaportes, comprobando huellas dactilares en diferentes fuentes...) + + + 1 = No lo sé o prefiero no decirlo + 2 = NO tengo confianza + 3 = Confío un poco + 4 = Confío totalmente + 5 = confío absolutamente + m = volver al menú principal + + ¿Su decisión? + +Debemos indicamos el número escogido. Por ejemplo, **4** podría indicar +que hemos acordado con alguien que nos envíe la clave y esta persona lo +ha hecho por medio electrónico. Mientras que 5 es que literalmente hemos +visto a la persona requerida enviarnos la llave en nuestra presencia. + +Para salir del criptosistema, en el prompt gpg\> ingresamos la opción +**quit**. + + diff --git a/_posts/2021-01-23-uso-de-claves-de-cifrado-con-gpg.md b/_posts/2021-01-23-uso-de-claves-de-cifrado-con-gpg.md new file mode 100644 index 0000000..b519002 --- /dev/null +++ b/_posts/2021-01-23-uso-de-claves-de-cifrado-con-gpg.md @@ -0,0 +1,137 @@ +--- +layout: post +title: Uso de claves de cifrado con GPG +date: 2021-01-23 23:03 -0300 +category: correo +tags: correo email gpg pgp cifrado encriptación privacidad +--- + + + +La privacidad es un valor impostergable en un sistema de cómputo. Puedes +aprender a cifrar mensajes de correo electrónico en el ambiente +Texto-plano. + +Para ello debes utilizar el criptosistema **GnuPG v2.** + +Este criptosistema ofrece un mecanismo de cifrado para mensajes de punto +a punto. Cada punto (remitente y receptor) posee dos tipos de clave: una +llamada *Clave Privada*, y otra que se combina con la anterior pero que +debe compartirse con el resto de tus destinatarios de correo: la *Clave +Pública*. + +En texto-plano, podrás utilizar el programa de correo electrónico +**Mutt** para enviar y recibir correo electrónico convencional. Pero si +adicionalmente utilizas el criptosistema, podrás asegurar el envío y +recepción de correo cifrado y firmado digitalmente. + +Sigue este tutorial para poder usar el criptosistema. + +## Crea un par de claves PGP + + +En primer lugar genera el par de claves propias (privada y pública) +necesarias. Ingresa el comando: + +**gpg2 --gen-key** + +Aparecerá en tu terminal el siguiente diálogo. Completa el nombre y la dirección del correo electrónico: + + gpg (GnuPG) 2.2.23; Copyright (C) 2020 Free Software Foundation, Inc. + This is free software: you are free to change and redistribute it. + + Nombre y apellidos: **Fulano Mengano** + Dirección de correo electrónico: **fulano@texto-plano.xyz** + Ha seleccionado este ID de usuario: + "Fulano Mengano" + + ¿Cambia (N)ombre, (C)omentario, (D)irección o (V)ale/(S)alir?**V** + +\ + +Si esta es la primera vez que utilizas el criptosistema en el entorno +texto-plano, se te solicitará que ingreses ahora una contraseña de +criptosistema (y confirmarla) a fin de proteger tu llavero ("Key-Ring"). +Este keyring es el programa que permite controlar todas tus acciones de +encriptación, de modo que toma nota de la misma y consérvala a +resguardo. En cambio, si ya hubieses utilizado el criptosistema +previamente, se te solicitará ingresar la contraseña del llavero. + +Una vez concluido se te informará: + + gpg: clave XXXXXXXX marcada como de confianza absoluta + gpg: certificado de revocación guardado como '/home/fulano/.gnupg/openpgp-revocs.d/xxxxxxxxxx.rev' + + gpg: clave pública y secreta creadas y firmadas. + pub rsa3072 aaaa-mm-dd + Huella de clave = zzzz zzzz zzzz zzzzz zzzz zzzz zzzz zzzz zzzz zzzz + uid Fulano Mengano [fulano@texto-plano.xyz] + sub rsa3072/ZZZZZZZZ aaaa-mm-dd + +\ + +## Comparte tu clave pública PGP con terceros + + +Quienes deseen descifrar tu correo encriptado deben contar con tu clave +pública. Para poder darle a futuros remitentes tu clave pública debes +exportarla. Por ejemplo, utilizarías el comando: + +**gpg2 --armor --output fulano\_tp\_publica.asc --export +fulano@texto-plano.xyz** + +Este ejemplo creará un archivo llamado fulano\_tp\_publica.asc. Este +archivo podrá ser hecho público de la manera que desees, ya sea +enviándolo adjunto por correo electrónico, ingresarlo a tu "finger" de +Texto-plano, subirlo a tu www o gopherhole. + +\ + +## Agrega a tu criptosistema la Clave pública PGP de un tercero + + +Para poder enviarle correo electrónico cifrado a un tercero, deberás +incorporar a tu critosistema la clave pública de dicha persona. La misma +tendrá la misma forma que tu propia clave pública: es un archivo .asc, o +eventualmente .gpg. + +Suponiendo que te hacen llegar por correo electrónico no cifrado la +clave pública de el destinatario pepita@texto-plano.xyz, que consiste en +un archivo de clave pública llamado pepita\_tp.asc. La incorporarás a tu +criptosistema con el comando: + +**gpg2 --import pepita\_tp.asc** + +Sólo si la clave está intacta, el sistema la incorporará. En tal caso +nos devolverá algo como: + + gpg: key YYYYYY: Clave pública importada. + gpg: número total procesada: 1 + gpg: importada: 1 + +\ + +## Revisar y validar las llaves almacenadas en el criptosistema + +Podrás revisar las claves contenidas en tu criptosistema con el comando: + +**gpg2 --list-keys** + +y este informará algo como: + + /home/usuario/.gnupg/pubring.gpg + ------------------------------ + pub 3072R/YYYYYYY aaaa-mm-dd + uid Fulano Mengano + sub 3072R/ZZZZZZ aaaa-mm-dd + + pub 2048R/3DE3f869 aaaa-mm-dd + uid Pepita TP + sub 2048R/C3CFF358 aaaa-mm-dd + +\ + + +--- + +Aportado originalmente por ~peron en [Uso de correo cifrado con GNUPG](https://texto-plano.xyz/~peron/inst/pgp/gnupg.html) |